Cuando se trata de internet no hay nada más importante que tu identidad y existen peligros asociados a ella que no experimentarías en la realidad. Aunque no lo creas posible, tu identidad puede ser robada en la red y ser utilizada no solo para robarte, sino para crear fraudes y estafar en tu nombre. Sí, algo tan simple como un robo de usuario y contraseña puede llegar a tener consecuencias legales para ti.

¿Qué es el Phishing?

Es un ataque malicioso realizado con frecuencia por medio de correos electrónicos, SMS o mediante llamadas. Su objetivo es utilizar la ingeniería social para engañar al usuario y robarle sus credenciales de acceso a cualquier plataforma online.

Quienes realizan el phishing suelen hacerte llegar un mensaje cuyo origen parece una fuente oficial y confiable, te engañan para obtener tus datos de acceso. Una vez que el atacante obtiene la información, suplantará tu identidad y accederá a tu correo electrónico, cuentas bancarias, redes sociales, portales de trabajo y mucho más.

En ocasiones, los ataques de phishing pueden llevarte a instalar un malware en tu equipo sin ser consciente de ello. Este programa se encargará de controlar el comportamiento de tu dispositivo electrónico y robar tus datos.

¿Cuáles son los distintos tipos de estafa de phishing?

El phishing puede adoptar diferentes formas, conocerlas te ayudará a estar atento y evitar caer en el engaño:

Phishing por correo electrónico: es el método más común utilizado para engañar a las futuras víctimas. Suelen ser mensajes que contienen enlaces que llevarán a sitios web maliciosos o con archivos adjuntos infectados con malware.

Phishing por sitio web: son sitios falsificados, páginas espejo de sitios web que ya conoces y en los que confías. Estos sitios están diseñados para engañarte y obtener tus credenciales de inicio de sesión. También pueden presentarse como ventanas emergentes que llevan a una página web falsa.

Smishing: realizado a través de SMS. Recibes un mensaje de texto que te pide que hagas clic en un enlace o descargues una aplicación, al hacerlo, tu teléfono descargará un malware que captará tu información personal.

Vishing: es la abreviatura de «voice phishing». El atacante busca convencerte por teléfono para que reveles información personal que utilizarán para robar tu identidad.

Phishing por redes sociales: algunos atacantes ingresan a tus redes sociales y fuerzan a la gente a enviar mensajes engañosos a tus amigos. También pueden crear perfiles falsos y engañar a tus amigos o familiares.

Estrategias habituales de phishing

Así como existen tipos de phishing a los que debes estar atento, también existen estrategias que debes conocer para protegerte de este tipo de estafas:

Phishing de engaño: se refiere al phishing clásico en el cual el atacante se hace pasar por una empresa o persona legítima con el fin de enviarte un archivo con malware o a una web maliciosa.

Whaling: conocido como pesca de ballenas, consiste en phishing personalizado dirigido a personas de gran valor como grandes ejecutivos o famosos.

Fraude de CEO: en este caso, los atacantes se hacen pasar por el CEO de una empresa, o cualquier otro alto cargo, con el objetivo de obtener información de los empleados. Es el ataque que sigue a un whaling, pues los atacantes ya cuentan con las credenciales y datos del directivo para hacerlo.

Pharming: combinación de «phishing» y «farming», «cultivo», en este caso los atacantes utilizan trucos para redirigirte a versiones falsificadas de un sitio web. Por lo general no lo notarás hasta que sea tarde.

Manipulación de enlaces: en este caso recibes un enlace que parece llevar a una URL específica, pero al hacer clic en ellos, llegarás a otra parte. Para hacerlo recurren a dejar errores ortográficos en la dirección o emplean el nombre del sitio web en una zona visible del enlace y en nuestras prisas tendemos a no notar estas diferencias.

Scripting entre sitios: en este caso los atacantes aprovechan debilidades en los scripts de una página web para secuestrarla y emplearla para robar datos. Este tipo de ataques es difícil de notar porque el sitio web parece legítimo y cuenta con certificados de seguridad.

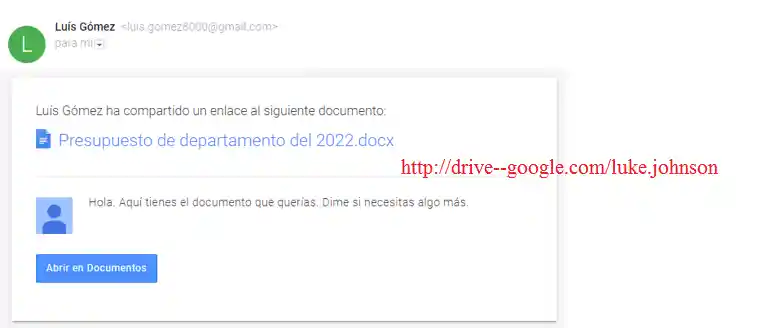

Phishing por Dropbox y por Google Docs: las nubes son objetivos muy atractivos para los atacantes. Suelen elaborar pantallas de inicio falsas donde introduces tus datos de acceso, de esta manera lograrán ingresar a tu nube y robar tu información.

Phishing personalizado: este tipo de ataque se adapta a cada objetivo en concreto, ya sean individuos o empresa. Es muy común encontrar en LinkedIn phishing personalizado contra empresas.

Phishing de clonación: en este caso un correo electrónico legítimo es clonado y enviado como copia a los destinatarios previos, con la salvedad de que los enlaces incluidos son maliciosos.

¿Cómo puedo prevenir y protegerme del phishing o suplantación de identidad?

Las consecuencias del phishing son realmente graves. Los atacantes pueden acceder a tu cuenta bancaria y robar tu dinero, ingresar a tu plataforma de trabajo o empresa y robar información o bien, suplantar tu identidad y emplearla para ocultarse y estafar en tu nombre. Por suerte, protegerte de este tipo de ataques con algunas medidas de seguridad:

Detecta el phishing: Te mostramos como puedes detectar phishing con diferentes ejemplos

Este es el primer paso. Identificar un ataque de phishing puede llegar a ser más difícil de lo que crees. Recuerda que un atacante buscará engañarte para obtener tu información personal haciéndose pasar por una plataforma o una persona que conoces, entonces, ¿puedes detectar el engaño?

Un gran ejemplo sería un correo electrónico con un documento de Google, algo de uso común y que pueden utilizar de manera masiva. Para protegerte solo debes fijarte bien, pues no se adjunta la URL usual de drive. Puedes evaluarla con solo dejar el cursor sobre ellas o bien, pulsándolas por un tiempo prolongado, recuerda que este enlace puede llevarte a una URL maliciosa. También debes comprobar las direcciones indicadas en el correo electrónico, en ocasiones, el dominio está mal escrito, pero que con las prisas del momento puedes llegar a creer que es real.

Asimismo, pueden enviarte una foto por correo haciéndose pasar por algún conocido o quizás, un amigo o familiar que también ha sido afectado por el phishing. Debes borrar este tipo de correos de inmediato y si tienes dudas, siempre puedes dejar el cursor sobre el enlace y verificar la URL que arroja.

Este es un correo de suplantación de identidad (phishing). El dominio real es “sytez.net“, que está camuflado para parecerse a Google Drive. Ten cuidado cuando dudes si conoces al remitente. Y en realidad el enlace apunta a “sytez.net“, y no a Google Drive.

Otro mensaje engañoso puede llegar a jugar con tu preocupación por el espacio de almacenamiento en tus cuentas, también es muy posible que recibas mensajes similares de URL que se hacen pasar por nubes, tipo Drupbox o plataformas de pago como PayPal.

Este seria un ejemplo de un mensaje legítimo de Dropbox. El remitente es “dropboxmail.com“, que es poco frecuente pero legítimo, y la URL es un enlace seguro (https) a “dropbox.com”.

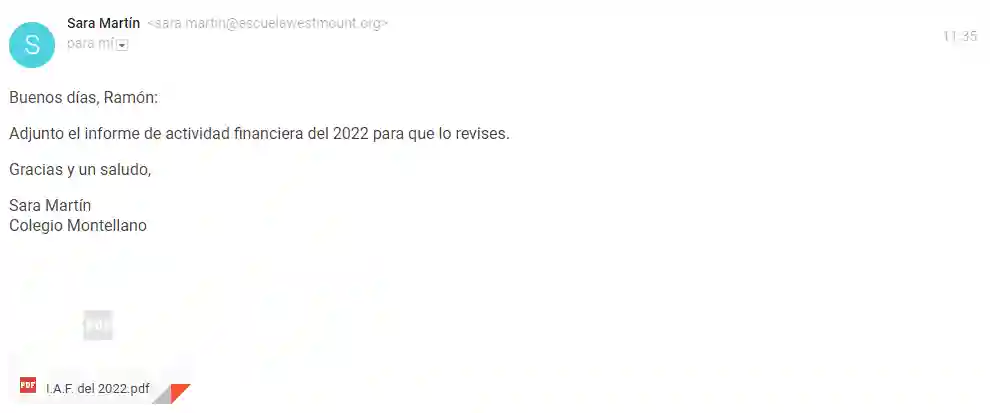

Si eres estudiante, es probable que traten de llegar a ti haciéndose pasar por tu centro educativo o con un archivo PDF en el que se encuentra un virus o software malicioso que se encargará de robar tus datos. Nunca descargues PDF sospechosos o que no esperas recibir, ábrelos por medio de Drive o tu navegador.

Este es un correo de suplantación de identidad (phishing). Los PDF pueden incluir software malicioso o virus: comprueba siempre que el remitente sea de confianza y utiliza tu navegador o un servicio online, como Google Drive, para abrirlos de forma segura.

La dirección del remitente es ligeramente diferente a la que has visto anteriormente: “sara.martin@centrowestmount.org“. Ten cuidado al abrir archivos PDF, sobre todo si no los esperabas.

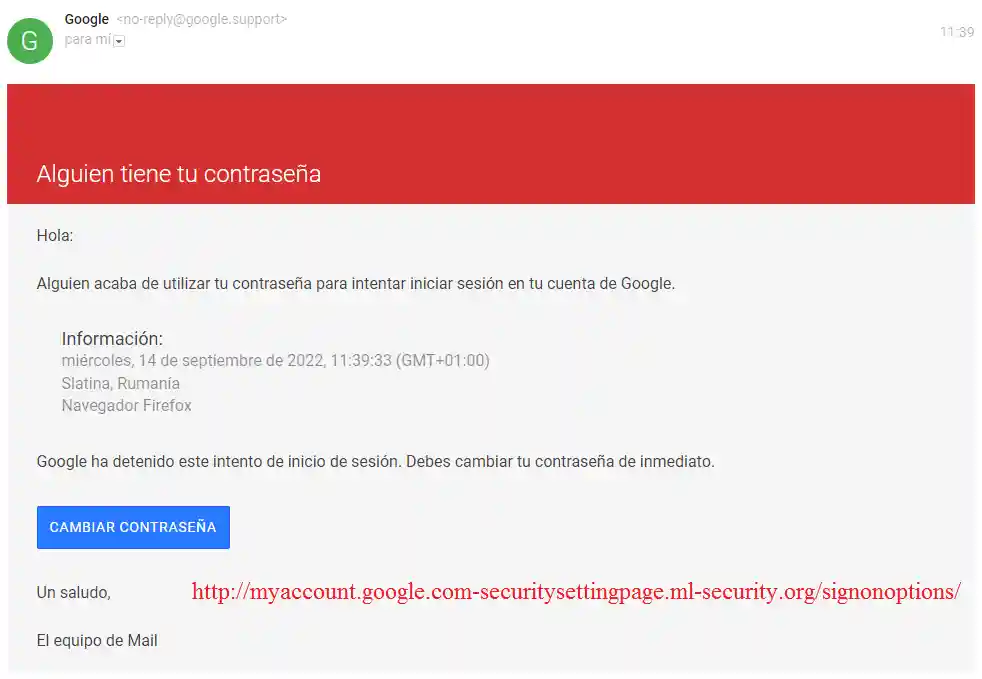

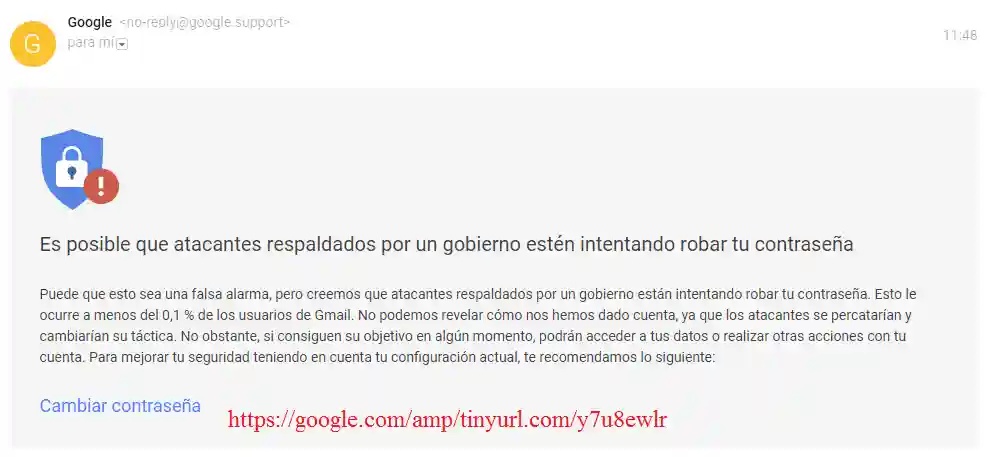

Otro mensaje utilizado para engañarte es aquel que simula ser un servicio de correo electrónico, nube o red social en el cual te indican que alguien trata de cambiar tu contraseña o ingresar a tu perfil, si recibes estos correos y no has solicitado un cambio de contraseña, es recomendable borrarlos y dirigirte a la plataforma para cambiar la contraseña de forma segura.

Este tipo de correos se utilizan con mucha frecuencia, la advertencia parece real e incluso, utilizan imágenes y correos que parecen legítimos, pero el enlace te llevará a una web maliciosa. En caso de recibir estos correos, lo mejor es siempre acudir a la plataforma o perfil indicado en él y cambiar tus datos de acceso de manera directa.

Esto se basa en una advertencia real, pero enlaza con una página de inicio de sesión falsa. Los hackers han intentado utilizar Google para ocultar el enlace real, que procede de tinyurl. Se utilizó un correo electrónico parecido a este para atacar a políticos y comités de expertos.

Al igual que en la pregunta anterior, la dirección “google.support” no se utiliza. En este caso era complicado, el enlace en realidad redirige a una página de “tinyurl.com”.

Dejamos lo mejor, y más peligroso, para lo último. En ocasiones creamos perfiles en todo tipo de webs sin evaluar si el desarrollador es digno de confianza. Este tipo de webs pueden ser utilizadas para crear directorios de correos electrónicos, vender tu información o hacerte una víctima más del phishing, ya que en el correo de confirmación pueden enviar URLs ilegítimas o malware para robar tus datos o acceder a tu dispositivo. Si deseas protegerte de este tipo de webs, debes verificar que al inicio de la dirección se encuentre el protocolo de transferencia de hipertexto o “HTTPS” y que el navegador indique que es una página segura, por lo general lo hacen con un ícono de un candado cerrado.

¿Qué hacer si soy víctima de phishing?

Si has sido víctima de phishing, debes actuar rápido, pero con la cabeza fría. Recuerda que tus datos de acceso estarán en peligro y podrán ser utilizados para acceder a tus redes, bancos y más:

Identifica qué tipo de información está en peligro

Según el tipo de phishing con el que nos encontremos, la información en riesgo será más o menos sensible y peligrosa para ti. Existen casos en los que solo buscan contraseñas de redes sociales o de correo electrónico con el objetivo de evitar tu acceso a tus cuentas personales.

En otros casos utilizan los datos robados para ser utilizados en fraudes más elaborados. Es decir, se hacen con tu correo o tu número de teléfono con el objetivo de enviarte correos fraudulentos o llamarte y hacerte víctima de una estafa mayor.

Existen casos en los que los delincuentes acceden a tus datos bancarios y realizan compras a tu nombre. También puedes caer en anuncios falsos que prometen productos en oferta, que te suscriben a servicios que no deseas, como los robots de cocina de Lidl o los famosos patinetes eléctricos de dos euros.

Si has sido víctima de phishing, debes recopilar toda la información posible, toma capturas de la página web, el correo electrónico, las llamadas o el SMS que has recibido.

Cambia tus contraseñas, cancela tus suscripciones y bloquea tu tarjeta bancaria

Si has notado el phishing a tiempo, debes proteger la información facilitada antes que los delincuentes se hagan con ella. Cambia de inmediato las contraseñas que has compartido, así como la del medio a través del cual te llegó la estafa, como tu correo electrónico o red social.

Si utilizas el mismo usuario y contraseña en diferentes páginas web debes considerar que están en riesgo. Modifícalas todas y en un futuro, evita que tus contraseñas coincidan. Asimismo, si has perdido el acceso a tu cuenta de correo electrónico o de redes sociales, consulta los diferentes métodos de recuperación de tus credenciales, es probable que puedas recuperar tu cuenta.

Consulta tus dudas con la OMIC o el INCIBE y denuncia ante las autoridades

La Oficina Municipal de Información al Consumidor (OMIC) es una organización que guía a los consumidores en cuanto a reclamos y les brinda información actualizada sobre este tipo de estafas. Si ya has tratado de resolver el problema al contactar la empresa o web afectada por el phishing y no has obtenido respuesta, puedes acercarte a la oficina más cercana a tu hogar (consulta la dirección aquí).

También puedes contactar con la OSI, ya sea mediante un formulario, correo electrónico (incidencias@incibe-cert.es), mensajería instantánea o números de teléfono.

Si necesitas más información, puedes consultar el siguiente hilo, en él brindan información precisa sobre los pasos a seguir en caso de ser víctima de este tipo de ataques cibernéticos.

¿Qué aspecto tiene un correo electrónico de phishing?

Los correos de phishing son el método más común de engaño utilizado por los atacantes. Por suerte, con solo prestar atención a algunos detalles de ciberseguridad puede protegerte:

- El correo electrónico no está dirigido a ti. Los saludos son vagos o utilizan el nombre de usuario de tu correo electrónico.

- Presentan una oferta que no se puede rechazar. Si la oferta es demasiado buena para ser verdad, no lo es.

- No caigas en el síndrome FOMO, siglas en inglés para definir el miedo a perderse algo. Conserva la calma. Ninguna entidad o empresa te brindará una urgente posibilidad o oportunidad antes de negártela.

- Busca que los enlaces sean verídicos, no cliquees en enlaces ocultos detrás de servicios de acortamiento de URL. Verifica el enlace dejando el cursor sobre él, si sospechas de un correo, revísalo en tu ordenador y no en tu teléfono móvil, ya que estos no te permitirán revisar la URL.

- Mantente atento a URL con errores antes de hacer clic en ellos.

- Verifica que los mensajes estén escritos de manera correcta. Un banco o una empresa seria jamás enviarían un correo electrónico lleno de errores ortográficos.

- Abre archivos adjuntos que ya esperas recibir y jamás archivos adjuntos desconocidos. Los atacantes pueden esconder un malware en un archivo PDF.

- Nunca respondas mensajes que solicitan información de tu cuenta, credenciales de inicio de sesión u otros datos. Ninguna red social o empresa los solicitarán.

- Si no utilizas los servicios de una empresa determinada y recibes un correo de ellos, elimínalo sin pensarlo demasiado. Es phishing.

Si esta situación te supera y aun no has podido solucionar este problema, siempre queda la opción de contactar con una empresa de informática y hablar con los técnicos informáticos para que te ayuden resolver cualquier duda antes de que tus datos corran peligro.